こんにちは、エディターのエリーです。

先日、長澤まさみさんのSNSをハッキングしてプライベートを覗き見た男性が逮捕されました。芸能人をふくむ約1000人分のアカウント情報を把握していたそうです。

うらやまけしからん。

じゃなくて、怖いですね。「いまハッキングされたら社会的に死ぬ」という人も多いんじゃないでしょうか。

ということで、お呼びします。

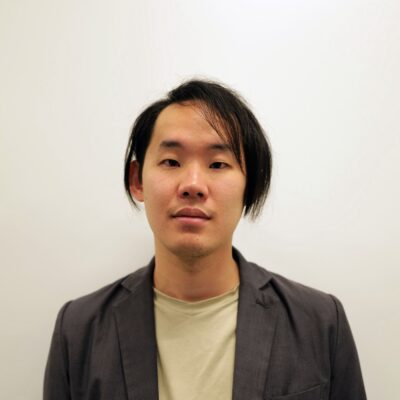

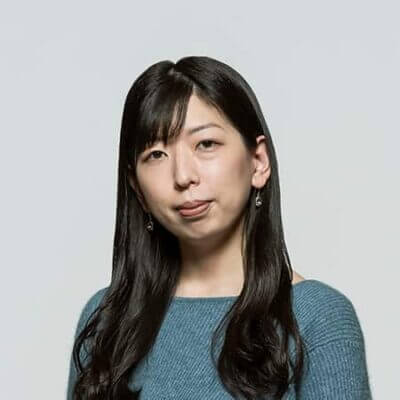

現役ハッカーの浜辺将太さんです!

長年勤めたヤフーを昨年卒業し、現在は六本木「Hackers Bar」のバーテンダーや、ドクターズモバイルという医療IT系スタートアップの取締役CTOをしています。

穏やかな物腰で、「東京23区内だったらどこでも行きますよ」と言ってくれた男気のある方。埼玉県の浦和まで来てもらいました。

肩書きが「ハッカー」の人ってはじめて……。あるんだ、実際。

どうやってハッキングをするのか、血の気が引くような本当にあった怖い話を聞いてみたのち、実際にハッキングをしてもらいたいと思います。

ハッカーってなにをするの?

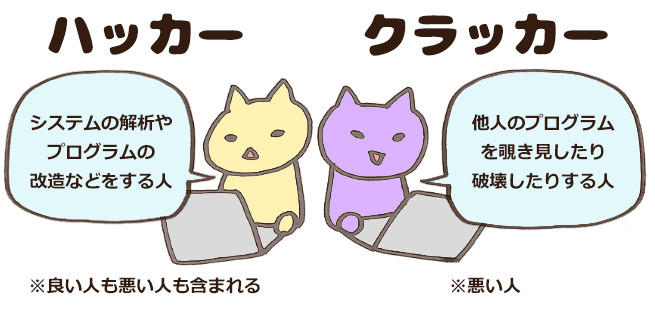

「そもそも『ハッカー』ってなんですか? いっぱい悪いことをするんですか?」

「しません。一言でいうと……『すごいエンジニア』ですね。『ハッカー』は幅広い意味の言葉で、世間でイメージされるような悪いことをするハッカーは『クラッカー』って呼んだりします」

「知らなかった……」

「そっか、浜辺さんはハッカーだけど悪いことしてないのか……。でもやろうと思えばできるんですよね?」

「できますけど、やらないです。犯罪なので」

どうやってサイトに侵入するの?

「そもそも、ハッキングってどうやるんですか?」

「いい質問ですね! ハッキングをするには、まずどうやって権限を奪うかを考えないといけません。代表的なパターンとしては、

- 管理用パスワードを奪取する

- サイトの脆弱性を攻撃する

が挙げられます。権限さえ奪えれば、サイトを書き換えたり、情報をのぞき見たり、あんなことやこんなことが可能になります」

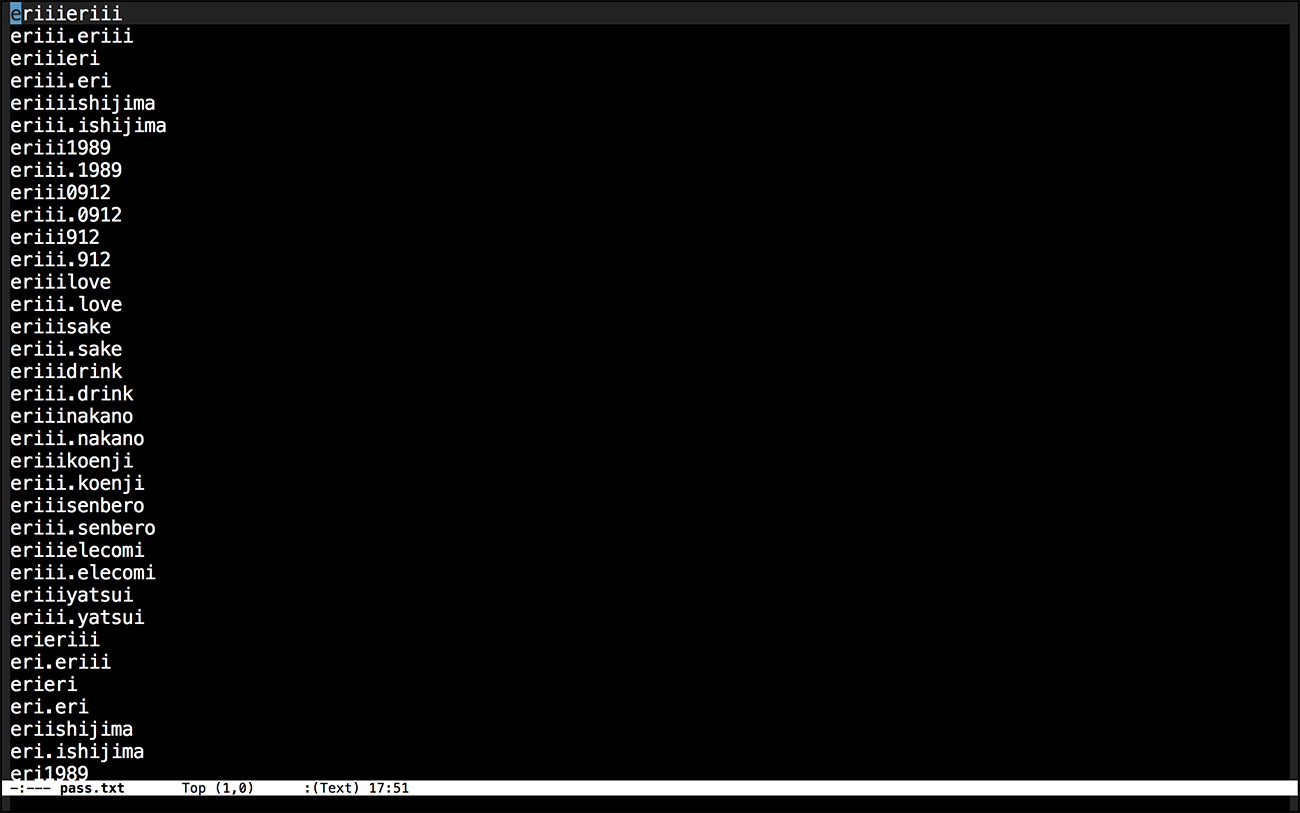

1. 管理用パスワードを奪取する

「パスワードを奪う……?」

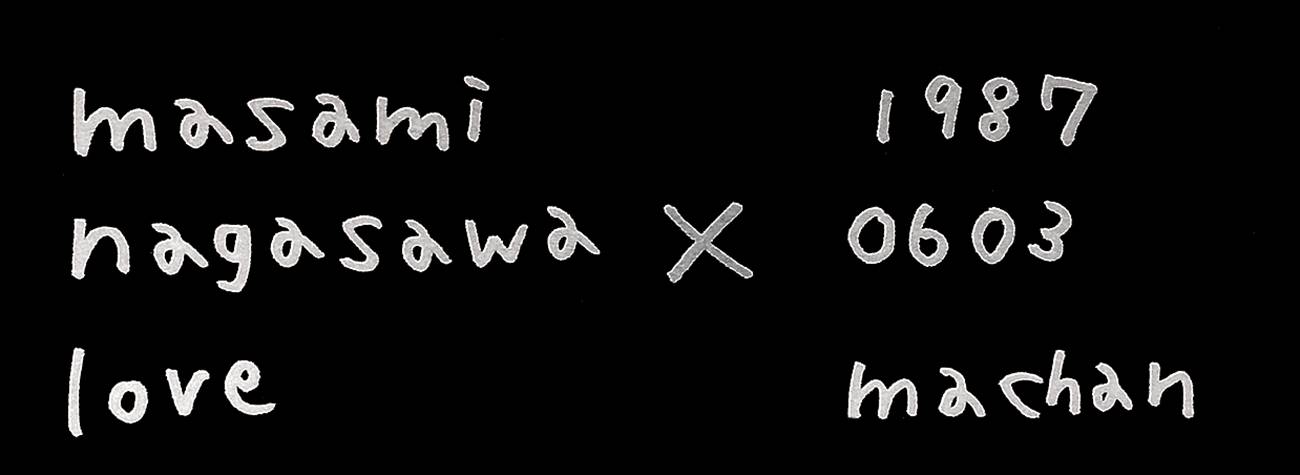

「まずはよく使われがちなパスワードを順番に試します。頻出の10,000パターンぐらいだったらそのへんのサイトに落ちているので、これで当たってしまうようだと完全にアウトです。もしターゲットが知人や有名人だったら、特定のキーワードを組み合わせてパスワードを作ります。その人の名前、誕生日、好きなものとか。それでも当たらなかったら、地道に総当たりします」

「それって絶対いつか当たるやつじゃないですか!」

「時間はものすごーーーくかかりますけどね」

2. サイトの脆弱性を攻撃する

「ぜいじゃ……?」

「脆弱性はプログラムの設計ミスで生じる『サイトの弱点』です。この脆弱性を完全になくすことは、ひじょーーーに難しいです。アプリやサイトではなく、ブラウザやOS自体に脆弱性が見つかることもあるので。脆弱性を突かれて、サイトを改ざんされたり、マルウェアを仕込まれたりします」

「まるいウェア……?」

「マルウェアは悪意のあるプログラムのことです」

「一度侵入されてマルウェアが潜伏してしまうと、脆弱性を修正しても、内側から好き放題あんなことやこんなことをされてしまいます」

「そういえば最近『ImageMagick』という画像処理ツールにやばい脆弱性が発見されて話題になりました。世界中で古くから使われている有名なツールなので、まさか!というかんじですね」

「はああ〜それでまた『ImageMagick』を使ってるサイトが狙われるんですね」

「そんなふうに何年も使っていたツールの脆弱性が急に見つかったりするので、ハッキングを防ごうとしても限界があるんですよね。だから未然に防ぐのはもちろん大事だけど、突破されたあとの復旧も非常に大事なんです」

本当にあったサイト改ざん事例

「むずかしかったけど、危険がいっぱいあることはわかりました!」

「そうですね、さっき説明したような方法で権限を奪ってしまえば、サイトを改ざんするのはめちゃくちゃ簡単です。たとえば……」

1. マルウェアばらまき地獄

「マルウェアの話が出ましたが、マルウェアに感染したということは、ネットワークの内側に敵が潜んでいる状態を意味します。攻撃はネットワーク越しに防ぐのが基本なので内側からは意外と脆くて、他の端末にもマルウェアを拡散される可能性があります」

「インフルエンザにかかったけどマスク無しでフル出社している状態ですか?」

「すばらしい例えですね。一度感染者がでると誰が感染しているかわからないので、最悪の場合、全員を隔離する必要があります」

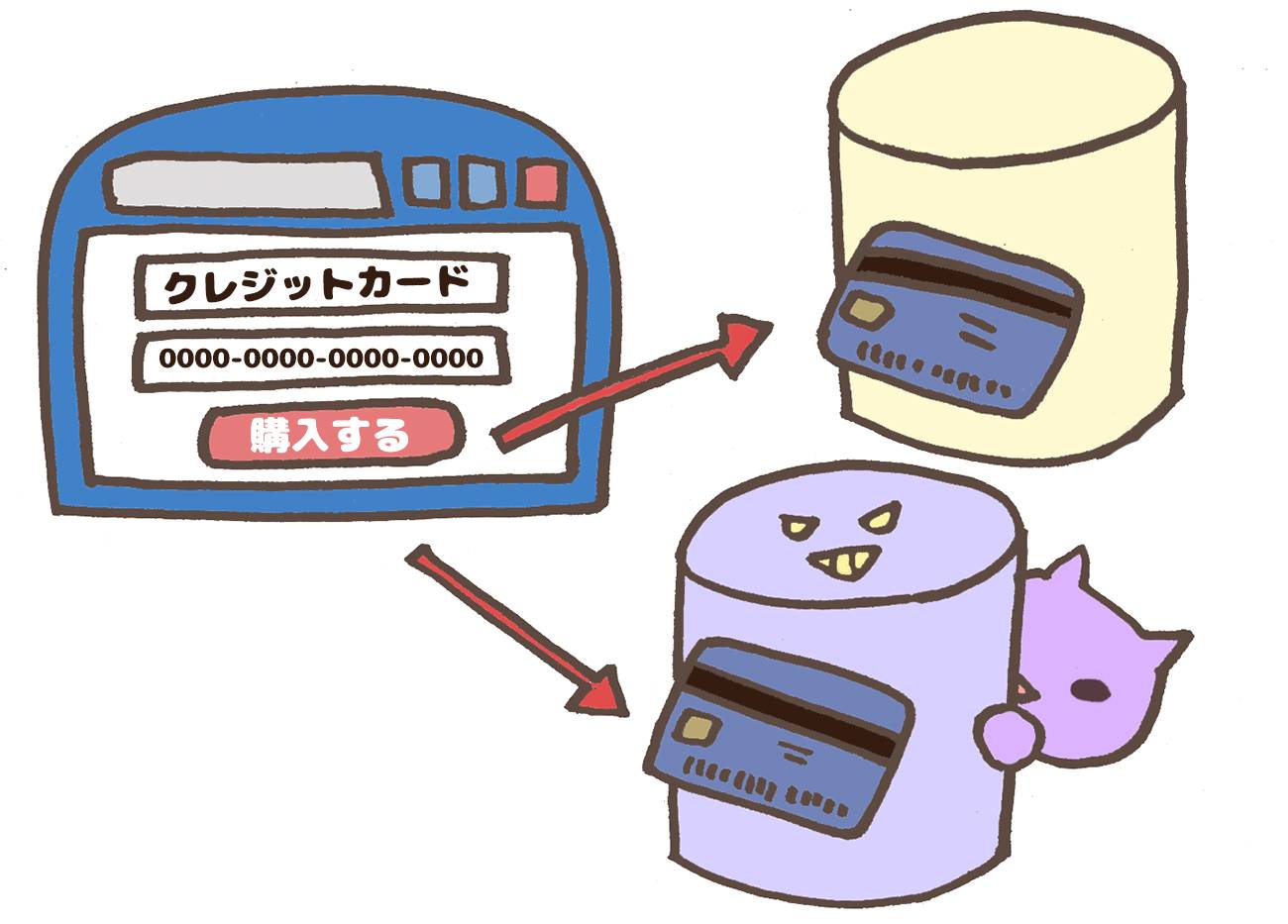

2. 恐怖!敵にカード情報を送る

「あとはECサイトがハッキングされると大変ですね。商品を購入したら、クレジットカード情報が攻撃者にもまるっと転送されていたり……。利用者はそんなこと知る由もないですからね」

「敵に塩を送る状態?」

「それは違いますが、こんな感じでサービスは通常どおりに使えるのに、情報だけが抜き取られる状態だとなかなか改ざんに気づけないですよね」

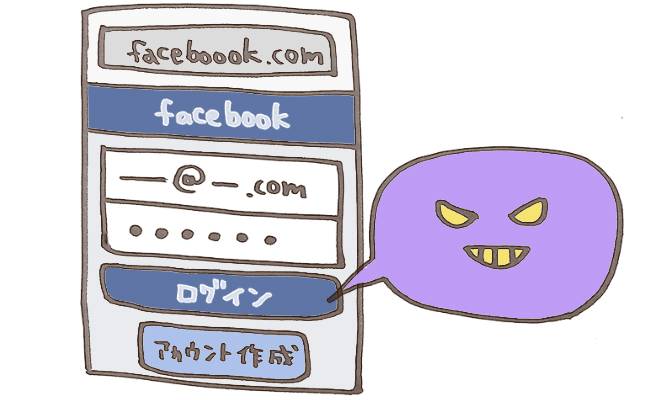

3. 怖いなあ〜…検索結果から不正サイトへ

「あとは設定ファイルを書き換えて、検索サイトからアクセスしてきた場合だけ不正サイトに飛ばしたりします。サイトの見た目もURLも似せたりして……いわゆるフィッシングですね」

「『facebook』が『faceboook』になってるみたいな?」

「そうですね。設定をたった1行追加されるだけだし、管理者は普段検索サイトからアクセスしないので、改ざんに気づきにくいところがポイントです」

実際にハッキングしてもらった

「じゃあ試しにわたしのブログをハッキングしてみてほしいんですけど……って、え? もうIDと誕生日わかったんですか?」

(無言)

「じゃパスワードを探します。とりあえずそれっぽいキーワードを組み合わせて、数万通りのパスワードを生成してみました」

「はやっ」

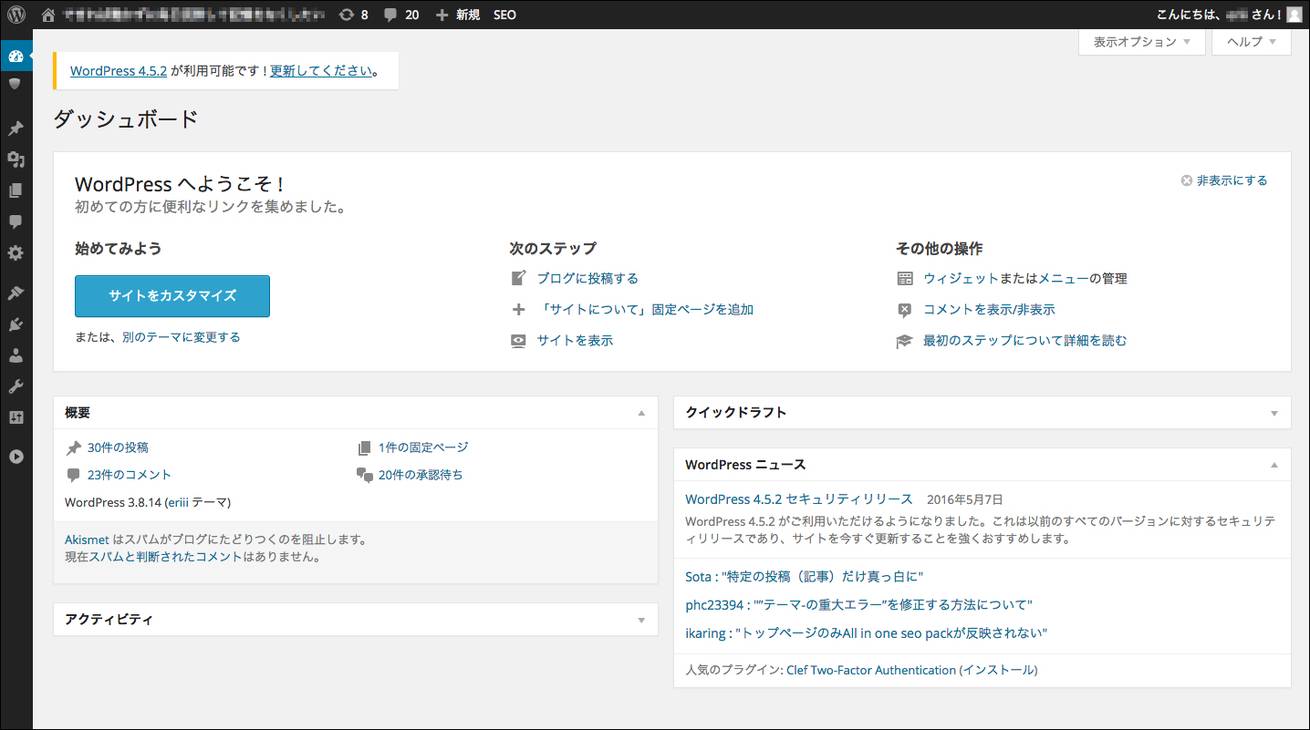

「あ、当たってしまった……。ログインできました」

「こわー!! あとで絶対パスワード変えます」

「で、これが今のTOPですか。ログインできるともうなんでもできちゃうんですよね。なにをしようかな……」

「となりで見ているとはいえ、めちゃ不安」

「できました」

「ダッサ!!!!!」

「うわあああ……なんか増えてきた……」

(無言でコーディング)

「もうやめてください」

ここからスーパー反撃PRタイム

「これもし知らないうちにやられてたら、気づくまで生き恥を晒しつづけてたってことですよね。許せない。ここからスーパー反撃PRタイムです」

「おっ?」

「じゃあもうすこし動きを増やしますか……」(カタカタ)

「そして更新ボタンをポチッとな」(シュッ)

「変わらないですね」

「これ変わらないんじゃなくて、サイトの改ざんを瞬時に察知して秒速で復旧しているんですよ!」

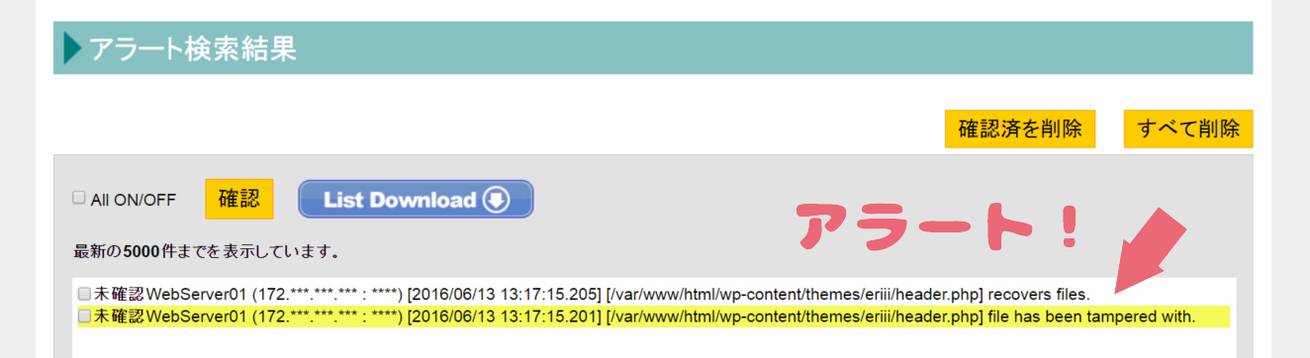

「しかも管理画面にアラートのログが残るんです。黄色いのが自動で修復した時間なので、0.004秒でファイルを復元したみたいなんですが、ぜんぜん見えませんでしたね……。ちなみにまばたきの平均が0.3秒です」

「はやいですね」

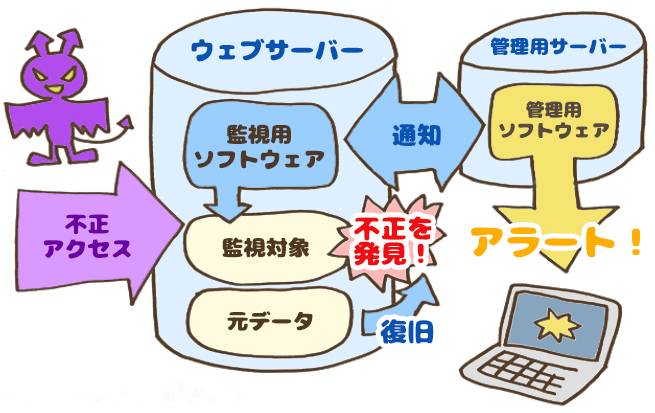

「こんなふうにずーーっとソフトウェアが監視してくれて、不正があれば復旧&メールで通知してくれるそうです」

「大きな会社になると、どうしても『標的型攻撃』を仕掛けられることが多いですからね。さっきも言ったんですが、攻撃を防ぐのはもちろん、やられたとき、いかに迅速に検知して復旧できるかも非常に重要ですね」

「規模が大きいサイトほどそうですよね。クレジットカードを扱うECサイトや、大規模SNSなんかがハッキングされた日には大変なことになりますから……」

・

・

・

・

「ぶっちゃけヤフーにいたころと比べて、年収ってどれぐらい変わりました?」

「まあ……同じぐらいですよ」

「結婚してください」

「既婚です」

Please Enjoy Internet.